En el mundo digital actual, donde los datos son esenciales para casi todas las operaciones comerciales, la ciberseguridad se ha convertido en una prioridad para las empresas de todos los tamaños. Un firewall actúa como un guardián virtual entre la red interna de una empresa y el universo de internet, permitiendo solo el tráfico autorizado y bloqueando accesos no deseados. En pocas palabras, es el guardián de tu red, asegurándose de que todo lo que entra y sale cumpla con las políticas de seguridad establecidas.

Pero, ¿cómo puede una empresa determinar qué firewall es el adecuado para sus necesidades particulares? Aquí te presentamos una guía completa para entender los firewalls y elegir el mejor para tu PYME.

¿Qué es un Firewall?

Un firewall tradicional es simplemente un filtro que controla todas las comunicaciones que pasan de una red a la otra, y en función de unas reglas, permite o deniega el paso. Desde su creación, los cortafuegos siempre han sido un pilar para la seguridad de la red. Los avances tecnológicos han llevado a la aparición de numerosas variedades de cortafuegos y han dado lugar a una gran cantidad de términos y opciones diferentes que puede llevar a confusión. Cada tipo de cortafuegos realiza funciones diferentes, que es uno de los criterios para establecer una distinción entre unos y otros. Es posible que una organización necesite varios tipos de cortafuegos para garantizar la seguridad de la red de manera eficaz.

Tipos de Firewalls

Existen diversas clasificaciones de firewalls, cada uno con características y funcionalidades específicas:

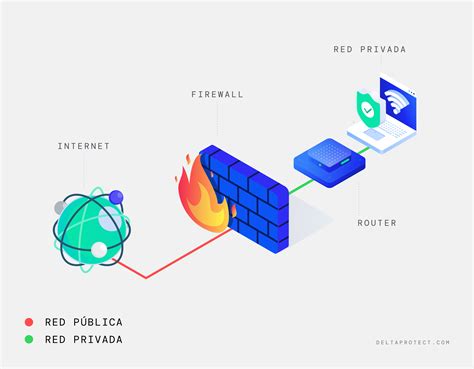

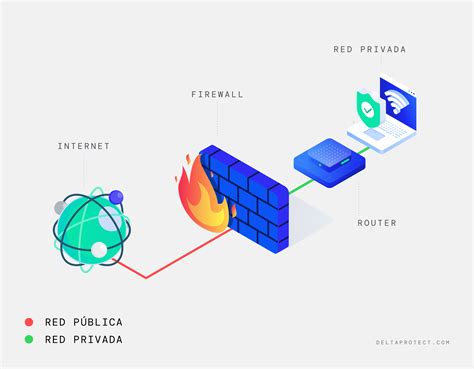

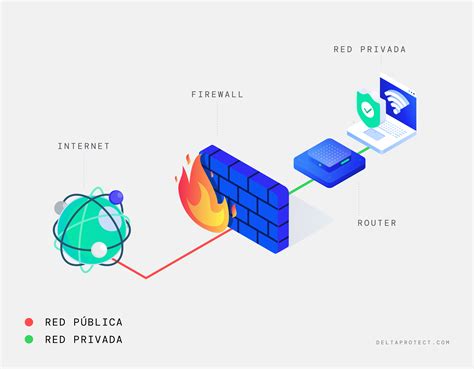

- Firewall de Red: Se sitúa en el punto de unión entre las redes de confianza y las que no lo son, como los sistemas internos e internet. Examina cada paquete de datos y, mediante la comparación de atributos como las direcciones IP de origen y destino, el protocolo y los números de puerto, bloquea las posibles amenazas y los flujos de datos no deseados.

- Firewall Basado en el Host: Es un software que funciona en un solo dispositivo dentro de una red. Se instala directamente en ordenadores o dispositivos concretos para protegerlos de posibles amenazas mediante una capa de seguridad específica.

- Firewall de Hardware: Es un dispositivo físico situado entre un ordenador o red y su conexión a internet. Examina el tráfico entrante y saliente para garantizar que se cumpla un conjunto de reglas de seguridad específico.

- Firewall de Software: Es un firewall que se presenta en formato de software en lugar de como dispositivo físico. Ofrecen distintas opciones de implementación para responder a las necesidades de los entornos híbridos y de varias nubes, y las aplicaciones modernas en la nube.

- Firewall Virtual: Es un tipo de firewall de software capaz de inspeccionar y controlar el tráfico vertical de la red perimetral en los entornos de nube pública, así como de segmentar el tráfico horizontal de las sucursales y los centros de datos físicos.

- Firewall Interno: Actúa principalmente dentro de los límites de una red para detener las amenazas que hayan logrado superar las defensas del perímetro.

- Firewall Distribuido: Es un mecanismo de seguridad de la red diseñado para proteger toda la infraestructura de una organización. Supervisa tanto el tráfico interno como el externo.

- Firewall Perimetral: Establece el límite entre una red privada y el dominio público de internet. Inspecciona meticulosamente cada byte de datos que trate de entrar en el entorno.

- Firewall de Nueva Generación (NGFW): Amplían las funciones de los firewalls tradicionales, pues ofrecen soluciones de seguridad más exhaustivas. Proporcionan funciones mejoradas para comprender y controlar el tráfico de las aplicaciones, integran mecanismos de prevención de intrusiones y aprovechan inteligencia sobre amenazas extraída de la nube.

- Firewall de Filtrado de Paquetes: Actúan en la capa de la red y se ocupan de controlar el flujo de paquetes de datos entre una red y otra. Se basan en una serie de reglas predefinidas que evalúan los atributos específicos de los paquetes, como la IP de origen, la IP de destino, los puertos y los protocolos.

- Puerta de Enlace a Nivel de Circuito: Funciona principalmente en la capa de las sesiones del modelo de interconexión de sistemas abiertos (OSI). Su función es supervisar y validar el proceso de establecimiento de la comunicación (handshake) entre los paquetes, en especial para las conexiones TCP y UDP.

- Firewall de Aplicaciones Web (WAF): Funciona como una capa de protección especializada para las aplicaciones web, los servidores web y las API. Examina y filtra el tráfico HTTP para proteger las aplicaciones web de amenazas como las secuencias de comandos entre sitios (XSS), la inyección de SQL y la inclusión de archivos.

- Firewall de Proxy: Funciona en la capa de las aplicaciones como mecanismo de defensa crucial para las redes. Actúa principalmente como intermediario, filtrando los mensajes que se transmiten entre los sistemas informáticos y los servidores externos.

- Firewall de Inspección por Estados: Constituyen una parte fundamental de la supervisión activa de las conexiones de red. Mediante el seguimiento de estas conexiones, analizan el contexto del tráfico entrante y saliente para asegurarse de que solo atraviesen la red los paquetes de datos que sean seguros.

- Firewall de Capa 3: Funciona en la capa de la red del modelo de interconexión de sistemas abiertos (OSI). Se centra principalmente en filtrar el tráfico según ciertos parámetros, como las direcciones IP, los números de puerto y una serie de protocolos.

- Firewall de Capa 7: Funciona en la capa de las aplicaciones del modelo OSI.

Firewall UTM: La solución integral para la PYME moderna

Los firewalls UTM (Unified Threat Management) están pensados precisamente para lo que muchas PYMES necesitan: protección completa, sin complicarse la vida. Lejos de ser un simple “cortafuegos”, un UTM como los de la serie WatchGuard Firebox actúa como un centro de defensa todo en uno, fácil de administrar incluso sin un equipo técnico interno.

Protección en Profundidad (Todo en Uno)

Con un solo equipo, proteges tu red con múltiples capas de seguridad integradas:

- Antivirus a nivel de red

- Sistema de prevención de intrusiones (IPS)

- Inspección profunda del tráfico (incluido HTTPS)

- Filtrado web inteligente (bloqueo por categorías o reputación)

- Control de aplicaciones (elige qué se permite y qué se bloquea)

Gestión Centralizada

Gracias a plataformas como WatchGuard Cloud, puedes controlar todo desde un panel web intuitivo. Actualizaciones, políticas, alertas y estadísticas, desde cualquier lugar. Ideal para empresas sin personal técnico o con varias sedes.

Ahorro Real y Retorno de Inversión

En lugar de comprar varias soluciones por separado (antivirus, filtrado web, VPN, etc.), el UTM lo incluye todo. Esto reduce costes en:

- Licencias individuales

- Soporte técnico

- Tiempo de gestión

- Incidentes y pérdidas por brechas

El resultado es una mayor eficiencia y seguridad a un menor costo.

Firewall Gratuito vs. de Pago

Hay ocasiones en las que una Pyme instala un firewall gratuito, pero esta opción solo ofrece una protección básica que está más orientada a redes domésticas. Para opciones avanzadas de detección de tráfico malicioso, intentos de intrusión, soporte especializado, es más conveniente adquirir una versión profesional o de pago.

Firewalls de Código Abierto

Los firewalls de código abierto suelen ser gratuitos y están desarrollados por comunidades o proyectos independientes. Algunos ejemplos populares son:

- pfSense: Es uno de los firewalls de código abierto más populares, especialmente entre pequeñas y medianas empresas. Su potencia radica en su versatilidad, ya que puede funcionar como firewall, router y gestor de VPN, todo en uno.

- OPNsense: Es una derivación de pfSense que mejora la experiencia del usuario gracias a su interfaz moderna y su facilidad de uso. Es perfecto para organizaciones que necesitan flexibilidad sin complicaciones.

- IPFire: Es conocido por su enfoque en la seguridad y la facilidad de configuración.

- Untangle NG Firewall: Destaca por combinar funcionalidades básicas gratuitas con herramientas comerciales avanzadas, como gestión de amenazas y VPN.

- Endian: Es una solución básica pero efectiva, diseñada para pequeñas oficinas o empresas remotas.

Firewalls de Pago

Estos firewalls ofrecen características y funcionalidades más avanzadas, así como soporte técnico especializado. Algunos ejemplos son:

- Fortinet FortiGate: Es un firewall de próxima generación diseñado para redes complejas y de alto tráfico. Es ideal para empresas medianas y grandes que necesitan una seguridad robusta sin comprometer el rendimiento.

- Cisco ASA: Combina un firewall potente con funciones avanzadas de prevención de intrusiones y análisis de malware.

- Perimeter81: Ofrece una solución de firewall completamente basada en la nube que integra la inspección de tráfico y la prevención de filtraciones sin necesidad de hardware.

- Sophos XG: Combina facilidad de uso con una visibilidad completa del tráfico de red.

- Check Point: Ofrece una solución integral con capacidades avanzadas para proteger el tráfico cifrado y las aplicaciones críticas.

Azure Firewall: Protección Avanzada en la Nube

Azure Firewall es un servicio de seguridad de red administrado y basado en la nube que protege los recursos de Azure Virtual Network.

Características de Azure Firewall Estándar

- Availability Zones: Se puede configurar durante la implementación para abarcar varias zonas de disponibilidad para aumentar la disponibilidad.

- Reglas de filtrado de FQDN de aplicación: Puede limitar el tráfico HTTP/S saliente o el tráfico de Azure SQL a una lista especificada de nombres de dominio completos (FQDN), incluidos los caracteres comodín.

- Reglas de filtrado de tráfico de red: Puede crear de forma centralizada reglas de filtrado de red permitidas o denegadas por dirección IP de origen y destino, puerto y protocolo.

- Etiquetas FQDN: Facilitan permitir el tráfico de red de servicios de Azure bien conocidos a través del firewall.

- Etiquetas de servicio: Representa un grupo de prefijos de dirección IP para ayudar a minimizar la complejidad de la creación de reglas de seguridad.

- Inteligencia sobre amenazas (solo modo de alerta): El filtrado basado en inteligencia sobre amenazas se puede habilitar para que el firewall alerte sobre el tráfico desde o hacia dominios y direcciones IP malintencionadas conocidas.

- Compatibilidad con la SNAT de salida: Todas las direcciones IP de tráfico de red virtual salientes se convierten a direcciones IP públicas de Azure Firewall (traducción de direcciones de red de origen).

- Filtrado de FQDN a nivel de red: Puede usar nombres de dominio completamente calificados (FQDN) en las reglas de red basadas en la resolución DNS.

- Proxy DNS: Con el proxy DNS habilitado, Azure Firewall puede procesar y reenviar consultas DNS desde redes virtuales al servidor DNS deseado.

- DNS personalizado: Permite configurar Azure Firewall para que use su propio servidor DNS, a la vez que garantiza que las dependencias salientes del firewall todavía se resuelven con Azure DNS.

- Tunelización forzada: Puede configurar Azure Firewall para enrutar todo el tráfico enlazado a Internet a un próximo salto designado en lugar de ir directamente a Internet.

- Implementación sin dirección IP pública en modo túnel forzado: Puede implementar Azure Firewall en modo de túnel forzado, que crea una NIC de administración que usa Azure Firewall para sus operaciones.

- Categorías web: Permiten a los administradores permitir o denegar el acceso de los usuarios a categorías de sitios web, como sitios web de juegos de azar, sitios web de redes sociales y otros.

Azure Firewall Premium: Protección Avanzada para Entornos Sensibles

Azure Firewall Premium ofrece protección contra amenazas avanzada adecuada para entornos altamente confidenciales y regulados, como los sectores de pago y atención sanitaria.

- Inspección de TLS: Descifra el tráfico saliente, lo procesa y, a continuación, vuelve a cifrarlo y lo envía al destino. Finaliza e inspecciona las conexiones TLS para detectar, alertar y mitigar la actividad malintencionada en HTTPS.

- IDPS (Sistema de detección y prevención de intrusiones): Supervisa la red para detectar actividades malintencionadas, registrar información, enviar informes y, opcionalmente, bloquearla.

- Filtrado de direcciones URL: Amplía la funcionalidad de filtrado de FQDN de Azure Firewall para tener en cuenta toda la dirección URL, como www.contoso.com/a/c en lugar de simplemente www.contoso.com.

- Categorías web avanzadas: Permite o deniega el acceso de los usuarios a categorías de sitios web, como juegos de azar o redes sociales con granularidad mejorada.

¿Cómo Elegir el Firewall Adecuado para tu Empresa?

Al seleccionar un firewall para tu empresa, es crucial considerar una serie de factores clave para garantizar que satisfaga las necesidades específicas de tu entorno de red. Aquí hay algunos aspectos clave a tener en cuenta:

- Número de usuarios concurrentes: Considera el número de usuarios que se conectarán simultáneamente a la red, ya sea en local, por wifi o por VPN.

- Número de sesiones concurrentes: Evalúa la cantidad de sesiones que estarán activas al mismo tiempo.

- Puertos configurables: Realiza un cálculo del número de puertos LAN que necesitas dependiendo del tamaño de la red: red local (LAN), red inalámbrica (WLAN) o DMZ. Dimensiona de forma adecuada el dispositivo en función del crecimiento que pueda haber, para que sea operativo durante un período aproximado de unos 3 años.

- Puertos USB: Son útiles para configurar las redes 3G/4G y ofrecerlos como alternativa para salir a internet. También se utilizan para realizar un respaldo de la configuración del dispositivo (backup).

- Puertos WAN: Son necesarios para ofrecer redundancia o alta disponibilidad de líneas. Es decir, configurar el dispositivo para que en el caso de corte de servicio con nuestro ISP, podamos automáticamente tener acceso a internet a través de una segunda línea.

- Facilidad de administración: Busca una interfaz lo más intuitiva posible, con elaboración de informes. Ten en cuenta, por ejemplo, que el proceso para llevar a cabo la actualización del firmware sea automático.

- El throughput: Es la capacidad de procesamiento al realizar una determinada función. Las más destacadas son:

- Firewall: Se utiliza para denegar o permitir accesos a la información que pasa a través del dispositivo.

- Túneles VPN: Conexión segura entre la oficina y un trabajador remoto; o entre varias oficinas.

- IPS: Inspección de paquetes y análisis del comportamiento.

- Proxy: Antivirus perimetral básico, que es la primera línea de defensa para proteger la red interna.

- Wifi: Si necesitas conexión inalámbrica en tu empresa, considera modelos que incorporen antenas. Si no, será necesario instalar APs que den conectividad wifi a los usuarios.

- Sistema de detección y protección contra APT y ataques dirigidos: Busca integración con endpoint y visibilidad de usuarios y aplicaciones.

- Número de dispositivos conectados: Cada modelo tiene una capacidad máxima recomendada.

- Ancho de banda y tipo de uso: ¿Usas videollamadas, plataformas en la nube o software pesado?

- Características del modelo: Dentro de la misma gama, algunos equipos permiten expansión de puertos, alimentación PoE, mayor visibilidad o gestión remota.

No se trata de cuán grande es tu empresa, sino de cuántos equipos conectas, cómo usas la red y qué esperas de tu firewall.

Ejemplos de Implementación

A continuación, se presentan algunos ejemplos de cómo diferentes tipos de empresas han implementado firewalls para proteger sus negocios:

- Retail / Tiendas / Restauración: Café Zupas, cadena de restaurantes en EE. UU., necesitaba cumplir con la normativa PCI DSS y conectar todas sus tiendas con la central.

- Coworkings y Espacios Colaborativos: En estos entornos conviven muchas empresas y dispositivos en la misma red. Con Firebox es posible aislar invitados, segmentar por usuario o empresa y aplicar políticas diferenciadas.

- Consultorías y Despachos Profesionales: Agilitec IT, firma de servicios tecnológicos, necesitaba garantizar acceso seguro remoto a información sensible de sus clientes.

- Clínicas, Centros de Salud y Bienestar: La Ronald McDonald House Perth implantó Firebox para proteger historiales médicos, separar la red WiFi de pacientes y garantizar conectividad fiable para su personal sanitario.

¿Mi Firewall Actual Está Realmente Protegiendo Mi Negocio?

Si la respuesta es no -o no lo sabes-, es momento de actuar. Un firewall no es solo una herramienta más: es una inversión estratégica que protege la continuidad de tu negocio.

Mantener un adecuado nivel de seguridad en las empresas, ya sean autónomos, pymes o grandes corporaciones, es esencial para garantizar su continuidad y que las actividades laborales no se detengan. Si tienes dudas, llama al 017, la Línea de Ayuda en Ciberseguridad de INCIBE.